Le dernierPanorama de la cybermenace de l’ANSSI pour 2025, publié en mars 2026, confirme que les cyberattaques restent un risque majeur pour toutes les entreprises, quels que soient leur secteur ou leur taille. Entre phishing, comptes compromis et réseaux mal protégés, la majorité des intrusions repose sur des méthodes connues, faciles à anticiper si l’on met en place les bonnes mesures.

Voici trois axes essentiels pour comprendre la menace et se protéger concrètement.

L’email reste la porte d’entrée principale des attaques

En 2025, la messagerie reste le vecteur d’attaque privilégié des cybercriminels. Phishing, ransomware et compromission de comptes continuent de cibler organisations publiques et privées, avec des méthodes de plus en plus sophistiquées. Selon le rapport de l’ANSSI, les attaquants exploitent des biais humains en s’appuyant sur des techniques d’ingénierie sociale avancées.

On observe par exemple :

- SIM-Swapping, MFA fatigue, usurpation d’identité et hameçonnage vocal pour tromper les utilisateurs.

- Des campagnes de faux support informatique, incitant à installer des outils légitimes détournés pour contourner les protections et déployer malwares.

- Des méthodes de type Clickfix, où la victime exécute elle-même une commande qui permet ensuite aux attaquants d’accéder à son appareil.

Ces attaques montrent à quel point la connaissance des processus internes et la collecte de données personnelles permettent aux cybercriminels de contourner les mesures de sécurité classiques, y compris l’authentification multifactorielle. Plusieurs entreprises françaises ont ainsi été compromises en 2025, illustrant la pertinence d’une protection renforcée côté messagerie.

Phishing et ingénierie sociale : nouvelles techniques en 2025

Le phishing ne se limite plus à des emails génériques. Il est aujourd’hui ciblé, personnalisé et parfois multi-canaux, touchant même les applications de messagerie mobile comme Signal ou WhatsApp. Les campagnes sophistiquées utilisent les informations collectées sur les employés pour créer des messages crédibles, exploitant à la fois la confiance et les habitudes de l’utilisateur. L’efficacité de ces techniques repose sur la combinaison d’une reconnaissance préalable minutieuse et de manipulations psychologiques, rendant indispensable une protection proactive avant que l’utilisateur n’intervienne.

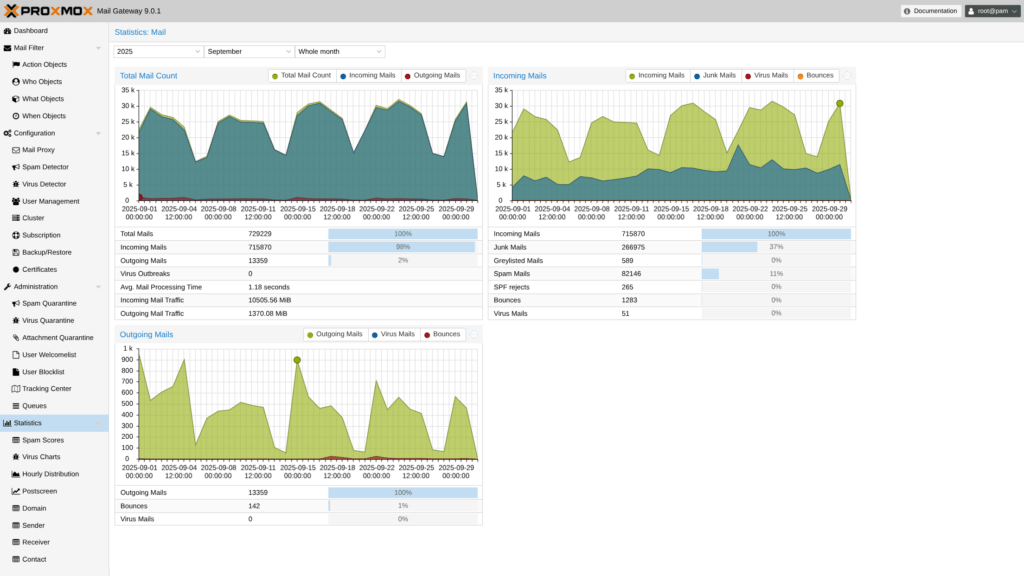

Filtrer les emails en amont avec Proxmox Mail Gateway

Une des premières lignes de défense consiste à intercepter les emails dangereux avant qu’ils n’atteignent vos collaborateurs. C’est exactement le rôle de Proxmox Mail Gateway, qui fonctionne côté serveur, entre Internet et votre messagerie.

Concrètement, tous les emails entrants sont analysés pour détecter et bloquer les menaces avant qu’elles n’arrivent dans les boîtes de réception.

Les principales fonctionnalités incluent :

- Filtrage avancé du spam et du phishing : détection des emails frauduleux via règles, signatures et moteurs heuristiques.

- Analyse des pièces jointes et des liens : vérification de tout document ou lien pour détecter virus, ransomware ou scripts malveillants.

- Protection contre le spear phishing : identification des emails provenant d’adresses usurpées ou suspectes avant qu’ils n’atteignent les utilisateurs.

- Quarantaine centralisée et reporting : isolation des messages suspects et génération de rapports détaillés pour suivre l’évolution des menaces.

- Réduction de la surface d’attaque : blocage côté serveur limitant le risque d’erreur humaine et de compromission de comptes.

Notre approche : l’IA au service de la détection du phishing

Face à l’évolution rapide des campagnes de phishing, de plus en plus crédibles et personnalisées, les méthodes classiques montrent leurs limites. Chez téïcée, notre équipe R&D travaille sur des solutions innovantes basées sur l’intelligence artificielle pour améliorer la détection :

- Identification des emails frauduleux et des signaux faibles

- Réduction des faux positifs

- Renforcement global de la protection des utilisateurs

Cette démarche s’inscrit dans notre conviction que la cybersécurité doit s’appuyer sur des approches innovantes, ouvertes et souveraines.

Pour en savoir plus, consultez les travaux de Armand-Florent Tsafack Piugie, Mathieu Valois, Emmanuel Giguet, Philippe Chauvat et Christophe Rosenberger sur le sujet :

Les identités : le talon d’Achille des systèmes d’information

Quand les comptes légitimes deviennent un vecteur d’intrusion

Selon le FortiGuard Incident Response Report, l’usage de comptes valides représente environ 67 % des accès initiaux lors des cyberattaques. Autrement dit, dans deux tiers des cas, l’attaquant n’a pas besoin de forcer l’accès : il utilise des identifiants légitimes.

Un exemple frappant s’est produit en août 2025 avec une attaque visant Jaguar Land Rover, où des identifiants volés dès 2021 ont été exploités plusieurs années plus tard. Ce type de situation illustre une réalité fréquente : dans de nombreuses organisations, les mots de passe compromis restent actifs trop longtemps.

Le problème ne vient pas toujours de mots de passe faibles : dans beaucoup d’entreprises, les politiques de sécurité existent (10 caractères, majuscules, caractères spéciaux…), mais les utilisateurs adoptent des schémas faciles à deviner ou incrémentent simplement un chiffre à chaque renouvellement. Pour un attaquant, ces pratiques restent largement exploitables

Comment se protéger : Vaultwarden et la centralisation des identifiants

La mise en place d’un gestionnaire de mots de passe d’entreprise comme Vaultwarden permet de sécuriser efficacement les identités tout en simplifiant le quotidien des équipes. Concrètement, chaque utilisateur ne mémorise qu’un mot de passe maître robuste et unique, qui ouvre son coffre-fort numérique.

Tous les autres identifiants sont ensuite gérés de manière sécurisée :

- Génération automatique de mots de passe robustes et uniques pour chaque service

- Stockage chiffré de bout en bout : seuls les utilisateurs peuvent lire leurs mots de passe

- Partage sécurisé des accès entre collaborateurs

- Remplissage automatique des identifiants dans les applications

- Centralisation et organisation des secrets (mots de passe, codes bancaires, documents sensibles)

Cette approche réduit drastiquement les risques d’accès non autorisé, élimine la réutilisation de mots de passe et diminue les schémas prévisibles exploitables par les attaquants.

Nos services autour de Vaultwarden

Chez téïcée, nous accompagnons les entreprises dans le déploiement et l’optimisation de Vaultwarden :

- Déploiement on-premises : installation, configuration, sécurisation SSL et personnalisation de l’interface

- Option SaaS : hébergement en France, sur des infrastructures opérées par des fournisseurs européens, indépendantes des acteurs cloud extra-européens, avec chiffrement de bout en bout.

- Interopérabilité et SSO : intégration avec vos applications métiers et gestion des groupes et droits

- Infogérance et assistance technique : suivi et maintenance quotidienne

- Transfert de compétences et formation : vos équipes adoptent rapidement les bonnes pratiques et sont autonomes dans l’administration de la solution

Développements spécifiques et intégration métier

Parce que Vaultwarden est open source, il peut être adapté aux besoins précis de votre organisation :

- Intégration avec vos outils métiers et systèmes internes

- Mise en place de SSO et gestion centralisée des droits (GPO)

- Personnalisation de l’interface selon votre identité visuelle

- Amélioration de l’expérience utilisateur

- …

Avec Vaultwarden, la gestion des identités et mots de passe devient un véritable levier de cybersécurité, simple à utiliser et efficace contre la majorité des intrusions actuelles.

Le réseau interne : limiter la propagation des attaques

L’ Agence National de la Sécurité des systèmes d’information dans son document faisant état de la cybermenace en 2025 rappelle qu’une intrusion ne s’arrête généralement pas à l’accès initial. Une fois à l’intérieur du système d’information, les attaquants cherchent à étendre leur présence, élever leurs privilèges et accéder à des ressources sensibles.

Dans de nombreux incidents, cette progression est facilitée par plusieurs facteurs :

- des appareils compromis ou non maîtrisés connectés au réseau

- des accès réseau mal sécurisés

- un manque de supervision des activités suspectes

- un réseau interne insuffisamment segmenté, qui permet aux attaquants de se déplacer facilement

Pour limiter ces risques, il est essentiel d’adopter une approche de défense en profondeur, combinant contrôle d’accès, segmentation réseau et détection des comportements anormaux.

Défense en profondeur : une approche open source éprouvée

Les solutions open source reposent sur un modèle de transparence et d’auditabilité : code accessible, cycle de correctifs public, traçabilité des vulnérabilités (CVE) et amélioration continue portée par la communauté et les intégrateurs.

Ces solutions sont aujourd’hui largement déployées en production, sans verrouillage éditeur, avec une maîtrise totale des données et des configurations.

Pour renforcer la sécurité du réseau face aux campagnes de phishing et aux identifiants compromis, plusieurs briques open source peuvent être combinées.

Mettre en place une défense réseau efficace

Pour protéger les réseaux face aux campagnes de phishing et à la prolifération d’identifiants compromis en 2025, misez sur une défense en profondeur articulée autour d’outils complémentaires et éprouvés.

- PacketFence agit comme un vigile à l’entrée du réseau. Cette solution de Network Access Control (NAC) identifie les appareils connectés, impose des mécanismes d’authentification comme le 802.1X et peut placer en quarantaine les postes non conformes. L’objectif est d’éviter qu’un terminal compromis ne serve de point d’entrée dans le système d’information.

- OPNsense permet ensuite de segmenter et sécuriser le réseau. Grâce à la gestion des VLAN, au filtrage des flux, au durcissement des VPN et à l’activation de fonctionnalités IDS/IPS, il limite les accès initiaux et empêche les mouvements latéraux des attaquants.

- Pour les services exposés sur Internet, BunkerWeb joue le rôle de pare-feu applicatif (WAF). Il analyse les requêtes et bloque les tentatives d’exploitation de failles web, réduisant ainsi une voie d’intrusion fréquente.

- En complément, Wazuh assure la détection et la corrélation des événements de sécurité : élévations de privilèges, connexions anormales ou utilisation d’outils offensifs peuvent être détectées rapidement afin de contenir un incident avant qu’il ne se propage.

- Enfin, Centreon permet de superviser l’ensemble de l’infrastructure et de maintenir une visibilité continue sur l’état du système d’information.

Ensemble, ces briques constituent un rempart cohérent, du contrôle d’accès à la détection des attaques. Elles permettent de réduire la surface d’attaque, de segmenter efficacement le réseau et de limiter l’impact d’une compromission lorsqu’un compte ou un poste est compromis.

Dans un contexte où les attaques d’origine cyber exploitent de plus en plus des identifiants légitimes et des erreurs de configuration, cette approche pragmatique et accessible reste l’un des meilleurs leviers pour renforcer la résilience des organisations.